Para dar formato a una memoria sea extraible o interna Linux nos ofrece un conjunto de herramientas amplio,para ext?,para fat,fat32{16},ntfs,jfs,xfs,etc lo podemos hacer gráficamente o desde consola/terminal en este caso Terminal porque en este sitio casi todo se hace desde terminal,al ser Unix :D

Primero que nada instalamos lo necesario:

Para NTFS y Fat:

Ubuntu:

Arch:

Gentoo:

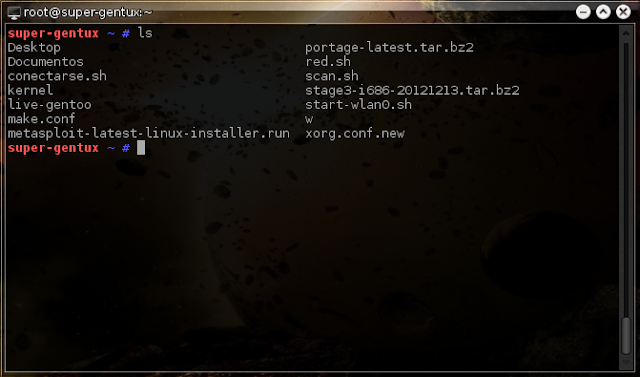

1.Nos logeamos como root:

2.Conectamos nuestro pendrive y chequeamos

Es el que esta hasta abajo(regularmente)

Nota: Verifiquen el tamaño de la memoria,porque se formatean una partición del disco se va todo para abajo.

Regularmente dice la memoria en donde dice Disco:

En mi caso es :

Lo desmontamos, si esta montado:

Y formateamos:

En Fat32

Con nombre :

En NTFS

Aqui es un poco diferente ya que tenemos que crear particiones,por ejemplo esto crea una con el tamaño de toda la memoria:

Para forzar un formato

mkntfs asi:

Y ahora si

Esperamos y verificamos con cfdisk

Eso en teoria es lo que hacen programas como gparted o el de KDE. Eso es todo,ahora lo podemos montar

La prueba:

Eso lo hice en Gentoo,ahora conectamos el pendrive ntfs a Ubuntu y lo monta sin problemas

En NTFS

Ahora si eso es todo :D

Nota en lo de arriba de rojo(en donde esta el 1) podemos usar dos o tres,pero debemos crear la partición antes con cfdisk.

Leer más...

Primero que nada instalamos lo necesario:

Para NTFS y Fat:

Ubuntu:

sudo apt-get install ntfsprogs dosfstools

Arch:

sudo pacman -Sy ntfsprogs dosfstools

Gentoo:

sudo emerge -av ntfs3g dosfstoolsTutorial

1.Nos logeamos como root:

su

2.Conectamos nuestro pendrive y chequeamos

fdisk -l

Es el que esta hasta abajo(regularmente)

Nota: Verifiquen el tamaño de la memoria,porque se formatean una partición del disco se va todo para abajo.

Regularmente dice la memoria en donde dice Disco:

fdisk -l | pcregrep -Mi "(disco)"

En mi caso es :

/dev/sdb

Lo desmontamos, si esta montado:

umount /dev/sdb

Y formateamos:

En Fat32

mkfs.vfat -I -F 32 /dev/sdb

Con nombre :

mkfs.vfat -I -F 32 -n nombre /dev/sdb

En NTFS

Aqui es un poco diferente ya que tenemos que crear particiones,por ejemplo esto crea una con el tamaño de toda la memoria:

mkntfs -vf /dev/sdb1

Para forzar un formato

mkntfs -vF /dev/sdb1También podemos usar

mkntfs asi:

mkfs -t ntfs /dev/sdb1

Si tenemos problemas,podemos borrar todas las particiones internas del pendrive con cfdisk

cfdisk /dev/sdb

Pero creamos una partición primaria:

Y ahora si

mkntfs -vf /dev/sdb1

Esperamos y verificamos con cfdisk

Eso en teoria es lo que hacen programas como gparted o el de KDE. Eso es todo,ahora lo podemos montar

mount /dev/sdb1 /mnt

Eso es todo :D

Eso lo hice en Gentoo,ahora conectamos el pendrive ntfs a Ubuntu y lo monta sin problemas

En NTFS

Ahora si eso es todo :D

Nota en lo de arriba de rojo(en donde esta el 1) podemos usar dos o tres,pero debemos crear la partición antes con cfdisk.